Най-добрите решения

за защита на Вашата фирмена информация. Управлявайте информационната сигурност и мобилни устройства от облака, независимо къде се намирате.

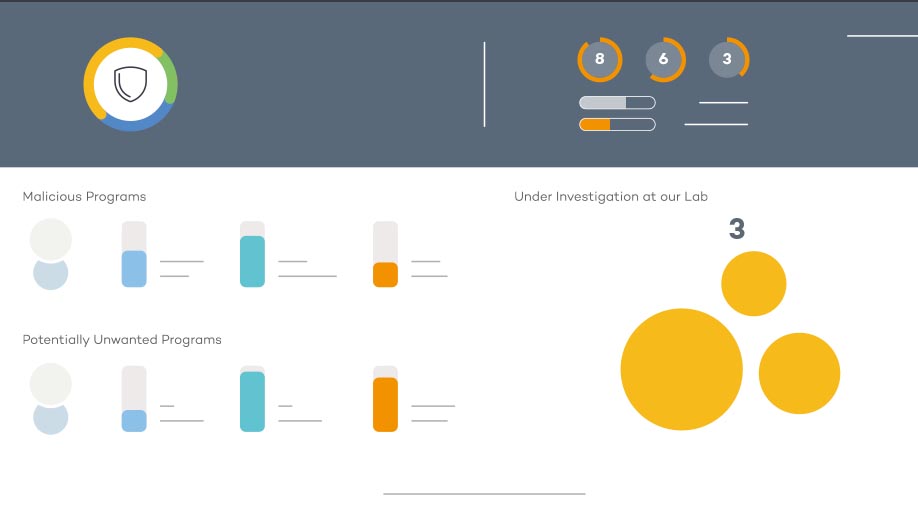

Adaptive Defense е нов революционен модел на защита, който гарантира цялостна защита за устройства, компютри и сървъри, като класифицира на 100% процесите, стартирани на компютъра и блокира изпълними файлове.

е първата по рода си услуга по кибер сигурност, която комбинира в себе си най-ефективното от традиционните антивирусни решения и усъвършенствана защита с възможност за класификация на всички изпълними процеси.

ЗАЩО ВИ ТРЯБВА ADAPTIVE DEFENSE ПРИ ПОЛОЖЕНИЕ, ЧЕ ИМАТЕ ДРУГ АНТИВИРУС ВЪВ ФИРМАТА?

Ежедневно обемът зловреден код нараства с много бързи темпове (над 200,000 нови заплахи всеки ден) и става все по-сложен за засичане от традиционните антивирусни решения. Тази реалност в комбинация с все по-усложняващите се корпоративни мрежи и предизвикателствата пред ИТ отделите, позволява на хакерите да пробиват фирмените мрежи и огромно количество заплахи да останат незасечени за дълъг период от време. Традиционните антивирусни решения не са достатъчни, защото няма как да обработят толкова дефиниции и интегрират защита на ниво таргет атаки и изпълними файлове (крипто вируси). Те използват само техники базирани на антивирусни дефиниции и евристични алгоритми.

РЕШЕНИЕТО: Усъвършенстваният инструмент за отчети на Panda Security

Той автоматизира съхранението и връзките между получената информация от Adaptive Defense 360 с акцент върху стартираните процеси на всички устройства. Чрез получента информация инстумента автоматично разследва и осигурява инструменти за конкретизиране на атаки, опити за атаки, неприсъщо за програмите поведение, без значение от произхода, засича и вътрешни злоупотреби в корпоративната мрежа.

Усъвършенставния инстумент за отчети предоставя събраната информация + съвети за управлението на корпоративната ИТ сигурност. Те могат да бъдат използвани за създаване на план за действие фокусиран върху:

Намерете подходяща информация:

Контролирате достъпа до важна бизнес информация:

Пестите пари:

Аларми в реално време:

Създаване на алармите за различни възникнали съития събития